NowSecure – компания из Чикаго (США) развивающая решения по безопасности для мобильных устройств, рекомендует пользователям iPhone немедленно удалить приложение DeepSeek. Эксперты утверждают, что обнаружили в нем серьезные уязвимости, которые могут позволить хакерам получить полный контроль над устройством, красть личные данные и управлять учетными записями пользователей.

Метка: уязвимость

Похоже, нашумевшая DeepSeek в дополнение к тому, что уже всплыло об этом продукте, ещё и максимально небезопасна для пользователей. фото NowSecure По данным NowSecure, компании, занимающейся безопасностью мобильных устройств, в приложении DeepSeek для iOS есть несколько уязвимостей, причём весьма серьёзных. Также было обнаружено, что приложение не использует собственную систему App Transport Security (ATS) от Apple, […]

Xiaomi выпустила первый апдейт HyperOS в 2025 году, и он содержит в себе январские обновления безопасности Android — они устраняют критические уязвимости системы Android. На данный момент свежая прошивка доступна уже для 33 моделей смартфонов Xiaomi, Redmi и Poco. Изображение: Xiaomitime Вот так выглядит перечень смартфонов, охваченных обновлением: Xiaomi 14; Xiaomi 14 Ultra; Xiaomi 14T; […]

Microsoft обнаружила новую тактику кибератак, при которой злоумышленники используют уязвимость в механизме ViewState для внедрения вредоносного кода. Киберэксперт Михаил Спицын рассказал, как не стать жертвой новой кибератаки.

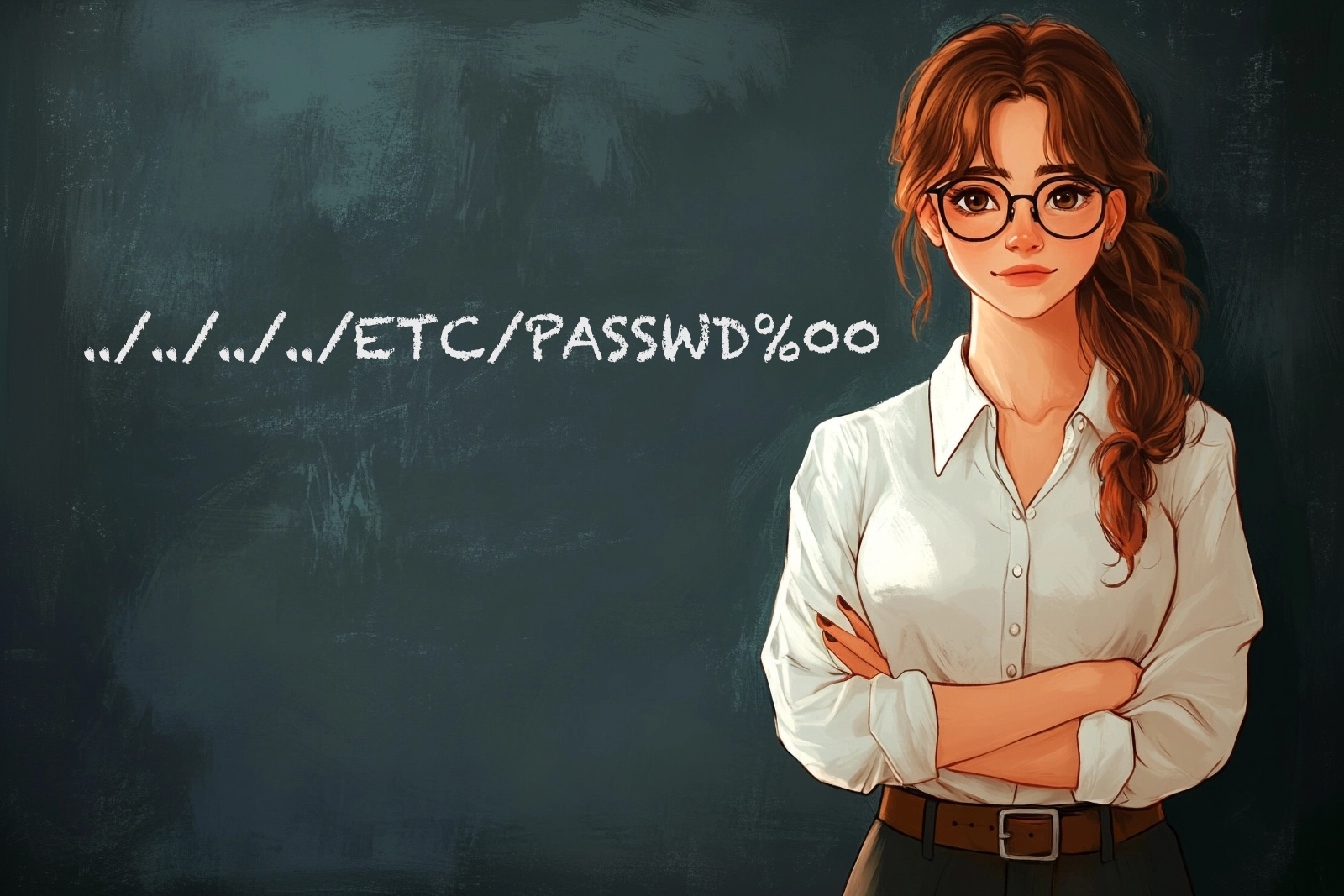

Для подписчиковБаги, связанные с включением файлов (File Inclusion) и обходом путей (Path Traversal), — одни из самых критических в веб‑безопасности, поскольку позволяют читать и выполнять файлы. В этой статье мы с самого начала рассмотрим, как они работают, и научимся их эксплуатировать в рамках лабораторных работ, а потом посмотрим на недавний пример — уже совершенно реальный.

Представители Агентства по кибербезопасности и защите инфраструктуры США (CISA) предупредили, что федеральные ведомства должны до 27 февраля 2025 года защитить свои системы от продолжающихся атак, нацеленных на критическую уязвимость в Microsoft Outlook.

Microsoft признала критическую уязвимость в системе защиты.

Специалисты Solis Security и Intezer обнаружили новую тактику киберпреступной группы XE Group, которая с 2024 года проводит целенаправленные кражи данных, используя уязвимости нулевого дня и скрытно компрометируя системы управления заказами.

Для подписчиковСегодня я расскажу о своем опыте работы с Wazuh — опенсорсной системой, которая совмещает в себе функции SIEM и XDR. Это гибкая платформа, которая легко адаптируется под разные задачи: от защиты Active Directory и работы с PowerShell до защиты баз данных и быстрого поиска уязвимостей. Wazuh поддерживает любые ОС, интегрируется с Docker и внешними API.

Иллюзия контроля рассеивается, когда мнимая угроза становится реальной.